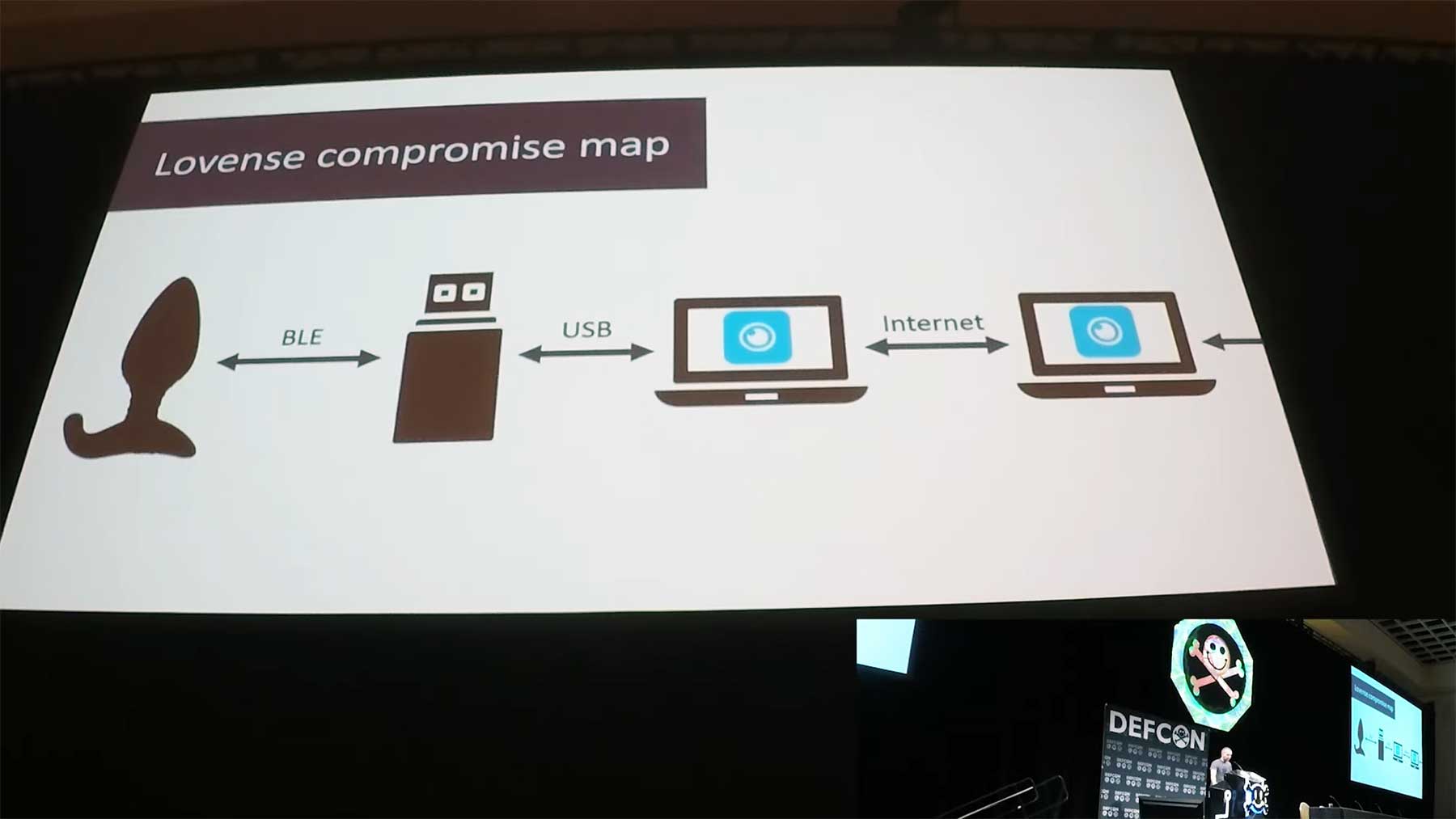

Das ist mal ein etwas anderer Beitrag hier und vor allem ein etwas anderer Vortrag. Programmierer und Hacker smea hat auf der Entwickler-Konferenz DEF CON 27 darüber referiert, wie man sich von Außen Zugriff auf die Steuerung smartes Buttplugs verschaffen kann. Das ist nicht nur auf die Weise absurd, dass mittlerweile selbst „Dinge für den Arsch“ mit modernster Technik ausgestattet wird, sondern „Adventures In Smart Buttplug Penetration (Testing)“ weißt natürlich auch verdammt viel Spielraum für billige und noch billigere Wortspiele.

„Analysts believe there are currently on the order of 10 billions Internet of Things (IoT) devices out in the wild. Sometimes, these devices find their way up people’s butts: as it turns out, cheap and low-power radio-connected chips aren’t just great for home automation – they’re also changing the way we interact with sex toys. In this talk, we’ll dive into the world of teledildonics and see how connected buttplugs‘ security holds up against a vaguely motivated attacker, finding and exploiting vulnerabilities at every level of the stack, ultimately allowing us to compromise these toys and the devices they connect to.“

Noch keine Kommentare